商机详情 -

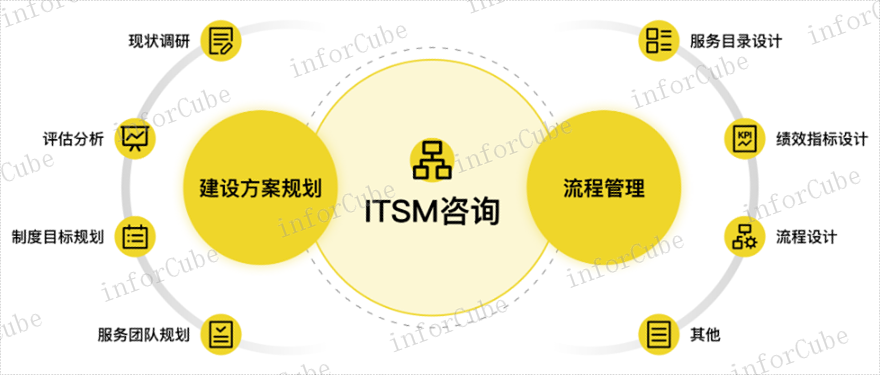

IT服务管理工具

平衡的艺术——在安全与用户体验之间。IAM策略的制定,始终是一场在安全性与用户体验之间寻求平衡的艺术。过于严格的安全策略,如频繁的MFA验证、复杂的密码规则和漫长的审批流程,会招致用户反感,迫使他们寻找“捷径”,反而降低了安全性。而一味追求便捷,又会引入巨大的不安全性。出色的IAM设计在于实现“安全无感”或“安全无缝”。例如,采用自适应认证,对于从信任设备、常规办公地点发起的访问采用简易流程,而对于异常登录行为则自动触发强认证。通过SSO和自动化生命周期管理减少用户摩擦,同时将安全性智能地嵌入访问流程的后台,方能实现安全与效率的真正和谐。CMDB是IT服务目录的底层支撑,确保服务目录中的组件关系准确无误。IT服务管理工具

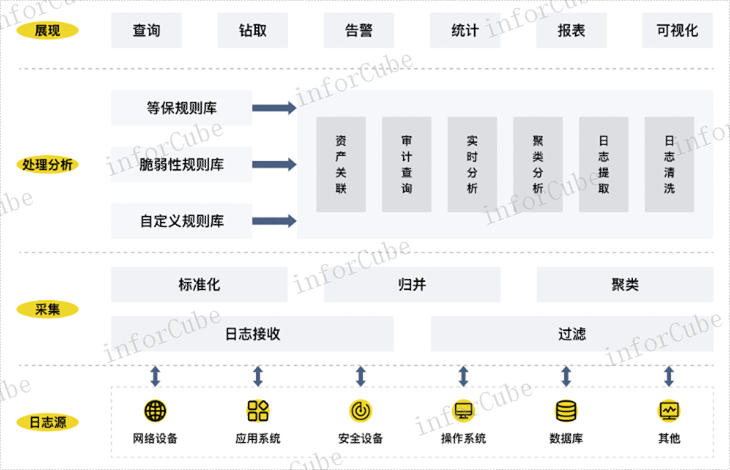

特权访问管理——守护IT的“王冠明珠”。在所有身份中,有一类账户拥有至高无上的权力,如系统管理员、数据库管理员账户,它们被称为特权账户。这些账户是非法者梦寐以求的“王冠明珠”,一旦被窃取,整个企业IT基础设施将门户大开。特权访问管理(PAM)是IAM体系中专门针对此类高危账户的子领域。PAM的关键实践包括:将特权密码存入安全库,使用时需按需申请和审批,而非明文掌握在个人手中;对特权会话进行全程监控和录像,如同银行金库的监控;特权访问,确保管理员只在执行特定任务时获得临时权限。PAM是纵深防御体系中保护资产的一道关键防线。综合日志审计服务请求管理旨在处理用户标准的常规请求,如软件安装或权限申请。

部署和运维堡垒机并非没有挑战。常见的挑战包括:性能瓶颈:所有流量集中转发可能带来网络延迟,尤其是图形协议(RDP/VNC),需通过集群和负载均衡来优化。单点故障:堡垒机自身成为关键单点,需采用高可用(HA)集群部署来维持业务连续性。用户体验:额外的登录步骤可能引起运维人员抵触,需通过单点登录(SSO)集成、友好的客户端等提升体验。自身安全:堡垒机需进行安全加固(如严格的操作系统加固、密切的漏洞关注),并对其自身的操作进行严格审计。

随着云计算、大数据、物联网等新兴技术的蓬勃发展,数字化转型已成为全球企业不可逆转的趋势。传统的身份管理手段已难以满足企业需求。IAM作为网络安全的首要防线,面临着巨大挑战:网络攻击手段不断进化,要求IAM系统具有高度的适应性和智能化,能够及时识别并应对新型安全威胁,传统的口令认证方式已难以满足安全需求;随着企业规模扩大,精确控制每个用户或角色对特定应用的访问权限变得极为复杂,过度的权限可能导致安全漏洞,而权限不足则影响工作效率;员工入职、转岗、离职等身份频繁变动,需要用户访问权限随其角色变化动态调整,实现权限的即时生效和适时回收,避免权限残留或权限真空;企业环境中应用系统的数量庞大且类型多样,每种应用可能采用不同的认证协议和权限模型,包括不支持现代标准协议的老旧系统,要求IAM系统具备高度的集成和兼容要求;数据分散在不同系统中,形成数据孤岛,不同工具之间缺乏集成和协同,造成了重复的工作、数据不一致和效率低下的问题;随着网安法、等保2.0、数据保护法等相关法律法规相继颁布,对网络安全和数据安全有了更高要求,企业需应对日益严苛的法规环境。服务账号作为一种特殊的特权账号,其安全性常被忽视。

堡垒机的审计溯源能力是堡垒机关键的价值输出之一。它如同飞机的“黑匣子”,完整记录运维活动的全过程:会话录像:对SSH、RDP、VNC等图形化操作进行全程屏幕录像,支持无损播放。指令日志:记录所有字符协议(如SSH、Telnet)下敲入的命令及回显。文件传输审计:记录通过SFTP/FTP传输的文件名、大小、方向(上传/下载),并可对文件内容进行备份。数据库操作审计:解析并记录通过堡垒机访问数据库的SQL语句。这些不可篡改的审计日志为安全事件回溯、事后责任界定、合规性检查提供了极具说服力的电子证据。 为每个配置项(CI)定义明确的生命周期状态模型,是管理CMDB的基础。认证流程

制定清晰的特权账号管理策略是部署任何技术方案的前提。IT服务管理工具

CMDB的“心脏”——配置项与关系。CMDB的威力并非来自其记录的孤立数据,而是源于两个主要概念:配置项和关系。配置项是CMDB中管理的基本单元,可以是一个物理设备(如服务器路由器)、一个逻辑构件(如应用程序实例)、甚至是一份文档(如服务级别协议)。然而,孤立的CI价值有限。真正的智慧蕴藏在“关系”之中。例如:“物理服务器A托管着虚拟机B”、“虚拟机B运行着中间件C”、“中间件C支持着业务应用D”、“业务应用D服务于财务部门”。这一连串的关系链,构建了一个从底层基础设施到顶层业务服务的完整视图。正是这些丰富、准确的关系,使得影响分析、根源诊断和变更模拟成为可能,让CMDB从一个静态仓库跃升为动态的决策支持系统。IT服务管理工具