商机详情 -

从账号漏洞管理

为应对高危级别的运维问题,堡垒机提供了双人授权(四眼原则) 和实时监控功能。管理员可以预先定义一系列命令或操作(如halt、reboot、删除数据库表)。当运维人员触发这些操作时,会话会被实时中断,并自动向预设的审批人(如团队主管)发送审批请求。唯有获得二次批准,操作才会被放行。同时,安全管理员可以实时查看所有在线会话的状态,并能对任何可疑会话进行实时干预,如发送警告消息、接管会话或立即中断连接,变被动审计为主动防御。 为每个配置项(CI)定义明确的生命周期状态模型,是管理CMDB的基础。从账号漏洞管理

随着云计算、微服务和DevOps的普及,特权账号的形态和管理边界发生了巨大变化。传统边界模糊,特权账号可能是一个云平台的IAM角色、一个容器服务的访问令牌或一个自动化脚本中的密钥。这些“非人”账号数量剧增、生命周期短暂,给管理带来新挑战。现代PAM方案必须能与Kubernetes、AWS、Azure等云原生平台深度集成,实现对这些动态凭据的自动化发现、同步和管理。同时,需将PAM能力嵌入CI/CD管道,为自动化任务提供安全、临时的凭据注入,而非将密钥硬编码在脚本中,从而在保障开发效率的同时,筑牢云上安全防线。服务器性能对云环境和混合IT架构中的特权账号管理需要专门的设计。

精细化的权限治理是堡垒机的灵魂。它超越了简单的“能否登录”,实现了多维度的授权模型:身份权限:基于用户、用户组与角色,关联LDAP/AD、IAM等身份源。访问权限:精确限制用户可访问的资产列表、允许使用的协议(SSH/RDP等)及登录时段。操作权限:针对Linux/Unix系统,可限制允许执行、提醒或禁止执行的命令(如阻断rm-rf/)。提权权限:管控用户通过sudo、su等提权操作的行为和密码。通过这套模型,堡垒机确保了每个运维人员只拥有完成其本职工作所必需的权限,防止了越权访问和误操作。

特权账号,通常被称为IT系统的“钥匙”,是拥有超越普通用户权限的账户,如系统管理员、数据库超级用户、网络设备配置账户及应用程序服务账号等。这些账号一旦被滥用、泄露或非法利用,将直接威胁企业的数字资产,导致数据泄露、业务中断乃至整个系统沦陷。特权账号管理(PAM)的价值在于将其从分散、隐蔽、静态的脆弱状态,转变为集中、可见、动态且受控的安全资产。它不仅是满足等保2.0、GDPR等合规要求的措施,更是构建企业纵深防御体系、降低内部与外部威胁的关键节点。建立闭环的变更管理流程,确保所有对配置项的变更都能实时反馈到CMDB中。

CMDB——企业IT的“活地图”。想象一下,在一个庞大的现代化城市中,如果没有精细的地图、管网图和资产登记册,维护和运营将寸步难行。企业IT环境正如这样一座城市,而CMDB就是它的“活地图”。它远不止是一个简单的资产清单,而是一个动态的、关系型的数据库,旨在存储和管理所有IT组件(包括硬件、软件、网络及它们所提供的服务)的详细信息,以及这些组件之间错综复杂的相互依赖关系。当一个新的服务器上线、一个网络端口变更、或一个应用版本更新时,CMDB都应实时或近实时地记录这些变化。这份“地图”的价值在于其“活性”和“关联性”,它让IT管理者能够清晰地回答:“这个应用依赖哪些底层资源?”、“此次变更会影响哪些业务部门?”从而将IT从被动的“救火队”转变为主动的“规划师”。建立以ITIL等最佳实践框架为指导的服务流程,能帮助提升IT服务的效率与质量。数据库存储管理

审计运维操作,如何能够快速识别风险?从账号漏洞管理

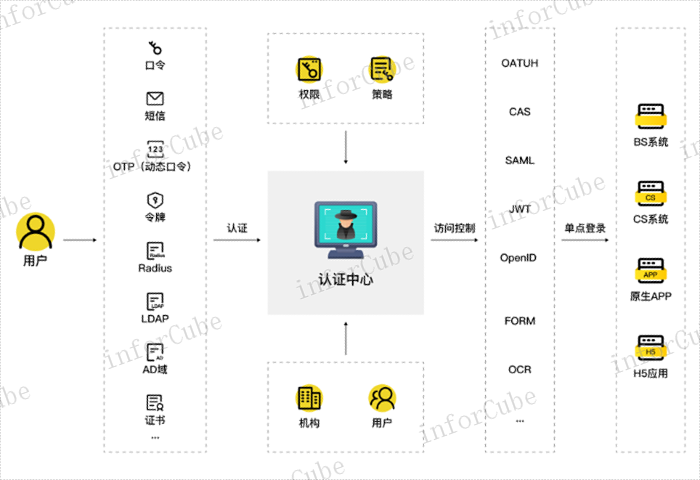

SiCAP-IAM的用户行为审计,可以对用户身份信息在其整个生命周期中的变化和访问活动进行记录和审计,这一过程不仅包括用户的入职、离职和调岗等关键事件的详细记录,还可以支持对这些变更信息进行回退或恢复,以确保身份信息的完整性和可追溯性;支持用户登录认证审计,可以记录和审计用户在系统中进行登录认证过程中的所有环节和信息,包括认证链的所有步骤、认证过程中出现的错误信息、认证时间、认证信息、认证响应等。帮助企业监控用户登录行为、检测异常活动、及时响应安全事件并加强系统的安全性;能够对用户访问操作行为进行审计,如应用访问权限、访问时间、客户端IP、在线时长等,并提供历史会话查询功能。从账号漏洞管理