-

浙江工厂弱电安防服务商

发布时间:2026.02.06

浙江工厂弱电安防服务商

发布时间:2026.02.06

标准化是弱电安防系统互联互通、长期稳定运行的基础。国内需遵循GB 50348《安全防范工程技术标准》、GB/T 28181《公共安全视频监控联网系统信息传输、交换、控制技术要求》等国家标准,确保设计、...

-

太仓企业弱电安防

发布时间:2026.02.05

太仓企业弱电安防

发布时间:2026.02.05

弱电安防是建筑智能化与安全防护领域的重要分支,其关键在于通过低电压、小电流的电子技术手段实现安全防范功能。与强电系统(如照明、动力供电)不同,弱电安防系统主要处理信号传输与控制,涵盖视频监控、入侵报警...

-

无锡上网行为管理多少钱

发布时间:2026.02.04

无锡上网行为管理多少钱

发布时间:2026.02.04

密码学是网络安全知识的关键内容之一,它为数据的保密性、完整性和认证性提供了重要的技术手段。加密算法是密码学的关键,分为对称加密和非对称加密两种类型。对称加密使用相同的密钥进行加密和解了密,如常见的 A...

-

无锡综合布线弱电安防哪家好

发布时间:2026.02.04

无锡综合布线弱电安防哪家好

发布时间:2026.02.04

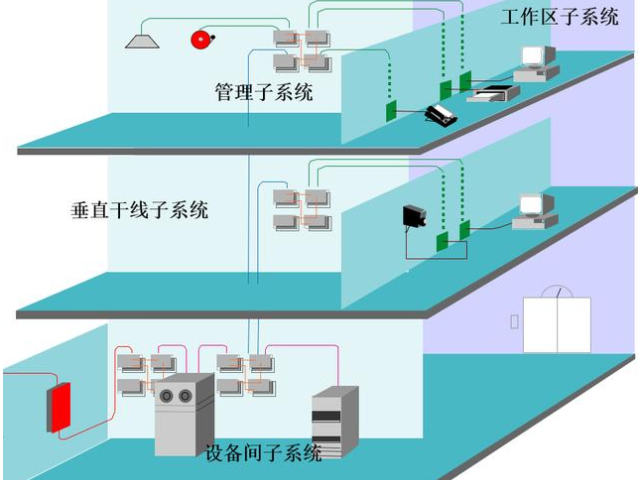

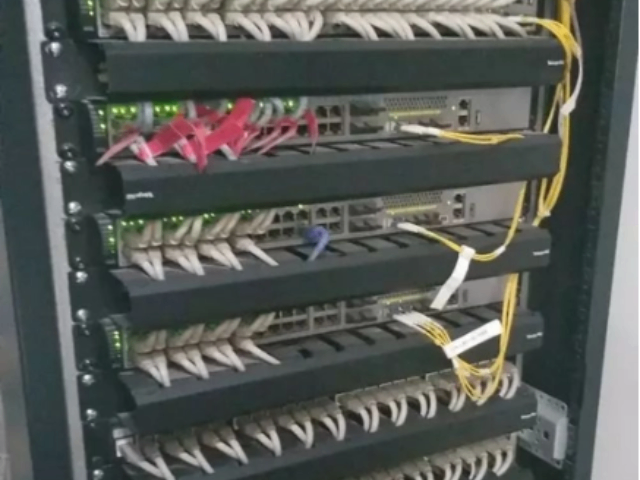

施工工艺直接影响弱电安防系统的性能与寿命,需严格遵循“规范施工、过程管控、验收测试”三阶段流程。线缆敷设时,需避免锐角弯曲、强拉硬拽,防止信号衰减;设备安装需固定牢固、防潮防尘,例如户外摄像头需配备防...

-

无锡社区弱电安防大概多少钱

发布时间:2026.02.03

无锡社区弱电安防大概多少钱

发布时间:2026.02.03

电子巡查系统是弱电安防系统中用于监督巡查人员工作的重要手段,它通过安装巡查点、配备巡查器等设备,对巡查人员的巡查路线、时间、地点等信息进行实时记录和上传。电子巡查系统可以确保巡查人员按照规定的路线和时...

-

南通医院弱电安防安装

发布时间:2026.02.02

南通医院弱电安防安装

发布时间:2026.02.02

智能分析是弱电安防从“看得见”向“看得懂”升级的关键,其关键技术包括目标检测、行为识别与异常预测。目标检测通过深度学习算法(如YOLO、SSD)实现人脸、车辆等对象的准确识别;行为识别则基于时序数据分...

-

无锡办公楼弱电安防

发布时间:2026.02.01

无锡办公楼弱电安防

发布时间:2026.02.01

未来弱电安防将深度融合5G、区块链、数字孪生等新技术,推动行业向更高层次发展。5G技术可实现低延迟、高带宽的视频传输,支持4K/8K超高清监控与AR巡检;区块链技术可构建去中心化的安全认证体系,防止数...

-

上海无线入侵防御价钱

发布时间:2026.01.31

上海无线入侵防御价钱

发布时间:2026.01.31

网络安全知识的普及和应用离不开法律和政策的支持。各国相关单位纷纷出台相关法律法规,规范网络行为,打击网络犯罪,保护网络空间的安全和秩序。例如,中国的《网络安全法》明确了网络运营者的安全保护义务,规定了...

-

江苏网络安全存储

发布时间:2026.01.30

江苏网络安全存储

发布时间:2026.01.30

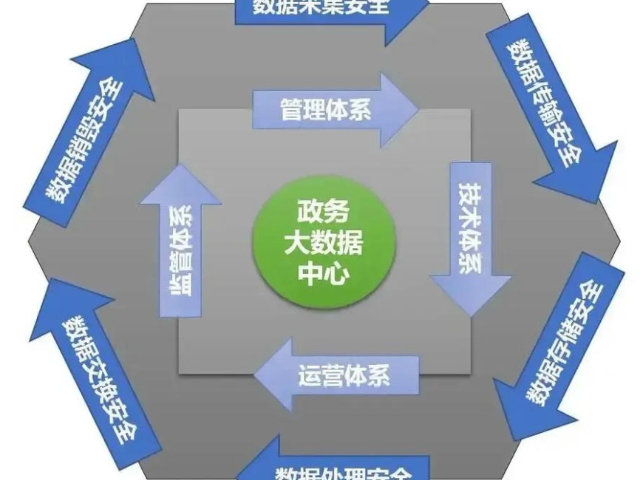

合规性是网络安全的基础要求,企业需遵守国内外法规(如中国《网络安全法》《数据安全法》、欧盟GDPR、美国CCPA)及行业标准(如PCI DSS支付卡行业安全标准)。合规内容涵盖数据保护、隐私政策、事件...

-

苏州市姑苏区宾利精酿啤酒区域经销

发布时间:2026.01.29

苏州市姑苏区宾利精酿啤酒区域经销

发布时间:2026.01.29

宾利啤酒在技术创新领域持续投入,其研发中心与德国慕尼私下工业大学啤酒酿造系建立联合实验室,重点攻关“低嘌呤酿造技术”与“碳中和生产模式”。在低嘌呤技术方面,通过优化酵母菌株与发酵工艺,将啤酒中的嘌呤含...

-

瓶装宾利啤酒怎么选

发布时间:2026.01.28

瓶装宾利啤酒怎么选

发布时间:2026.01.28

宾利啤酒并非简单的酒精饮品,而是承载着英国宾利集团百年匠心的品质结晶。作为一家集交通、旅游、居住、酒业、运动休闲等多元业务于一体的全球化企业,宾利集团自成立之初便以“打造高级生活生态链”为使命。其旗下...

-

南通网络安全防泄漏

发布时间:2026.01.27

南通网络安全防泄漏

发布时间:2026.01.27

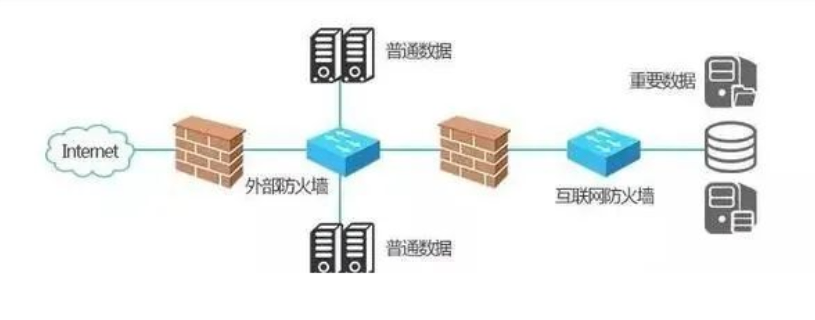

数据保护需从存储、传输、使用全生命周期管控。存储环节采用加密技术(如透明数据加密TDE)和访问控制;传输环节通过SSL/TLS协议建立安全通道;使用环节则依赖隐私计算技术,如同态加密(允许在加密数据上...

-

苏州姑苏区超市精酿宾利啤酒商超渠道代理

发布时间:2026.01.26

苏州姑苏区超市精酿宾利啤酒商超渠道代理

发布时间:2026.01.26

宾利啤酒的品牌授权和生产合作模式也是其成功的重要因素之一。英国宾利集团授权国企集团出品宾利伯爵精酿啤酒,这种强强联合的模式充分发挥了双方的优势。水发集团作为大型国企,拥有先进的生产设备和完善的管理体系...

-

江苏厂房网络安全大概多少钱

发布时间:2026.01.26

江苏厂房网络安全大概多少钱

发布时间:2026.01.26

传统开发模式中,安全测试通常在项目后期进行,导致漏洞修复成本高。DevSecOps将安全融入软件开发全流程(需求、设计、编码、测试、部署),通过自动化工具实现“左移安全”(Shift Left)。关键...

-

南京机房网络安全报价

发布时间:2026.01.26

南京机房网络安全报价

发布时间:2026.01.26

网络安全人才短缺是全球性挑战,据(ISC)²报告,2023年全球网络安全人才缺口达340万。人才培养需结合学历教育(高校开设网络安全专业,系统教授密码学、操作系统安全等课程)与职业培训(企业或机构提供...

-

姑苏区宾利精酿啤酒节日促销

发布时间:2026.01.26

姑苏区宾利精酿啤酒节日促销

发布时间:2026.01.26

宾利啤酒的消费场景已突破传统餐饮边界,成为一种社交货币。在商务宴请中,宾利伯爵精酿啤酒常作为“开场酒”出现,其品牌有名度与产品品质可快速拉近宾主距离,为后续谈判营造轻松氛围。例如,某跨国企业中国区总裁...

-

昆山企业数据安全设备

发布时间:2026.01.25

昆山企业数据安全设备

发布时间:2026.01.25

安全教育和培训是提高数据安全意识和技能的重要手段。通过定期的安全教育和培训,可以让员工了解数据安全的重要性和风险点,掌握相关的安全知识和技能,提高数据安全的防范意识和能力。随着技术的不断发展和新型安全...

-

江苏网络入侵防御预警

发布时间:2026.01.25

江苏网络入侵防御预警

发布时间:2026.01.25

网络安全知识并非一蹴而就,而是随着网络技术的发展而不断演进。在互联网的早期阶段,网络规模较小,用户数量有限,安全问题相对简单,主要集中在防止未经授权的物理访问和基本的系统漏洞修复。随着互联网的迅速普及...

-

无锡网络安全策略

发布时间:2026.01.25

无锡网络安全策略

发布时间:2026.01.25

数据泄露是网络安全的关键风险,预防需从技术与管理双维度发力:技术上采用数据分类分级(识别高敏感数据并加强保护)、数据脱了敏(对非生产环境数据匿名化处理)、数据泄露防护(DLP)(监控并阻止敏感数据外传...

-

上海机房建设网络安全服务费

发布时间:2026.01.25

上海机房建设网络安全服务费

发布时间:2026.01.25

对于个人而言,掌握网络安全知识并付诸实践是保护个人隐私和财产安全的关键。个人应养成良好的网络安全习惯,如不随意点击不明链接、不下载未知来源的软件、定期更新操作系统和应用程序等。同时,个人还应学会使用加...

-

苏州姑苏区火锅店啤酒代理联系方式

发布时间:2026.01.24

苏州姑苏区火锅店啤酒代理联系方式

发布时间:2026.01.24

宾利啤酒的原料供应链堪称“全球食材库”。水基选用地下600米的深泉水,经多重过滤后,矿物质含量控制在0.2-0.5g/L,既保证水质清冽,又避免金属离子对酒体风味的干扰;麦芽来自澳洲与欧洲的有机农场,...

-

杭州网络安全检查

发布时间:2026.01.24

杭州网络安全检查

发布时间:2026.01.24

物联网是指通过各种信息传感设备,将物品与互联网连接起来,实现物品的智能化识别、定位、跟踪、监控和管理。随着物联网设备的普遍应用,物联网安全问题也日益凸显。物联网设备通常具有计算能力有限、安全防护能力弱...

-

上海下一代防火墙服务

发布时间:2026.01.24

上海下一代防火墙服务

发布时间:2026.01.24

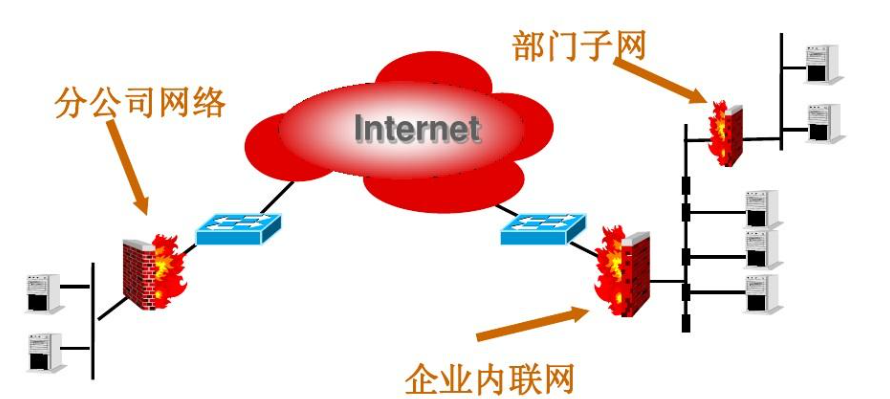

虚拟专门用网络(VPN)是一种在公共网络上建立专门用网络的技术,它通过加密和隧道技术,为用户提供安全的远程访问和数据传输通道。VPN可以分为远程访问VPN和站点到站点VPN两种类型。远程访问VPN允许...

-

吉林网络安全

发布时间:2026.01.24

吉林网络安全

发布时间:2026.01.24

网络安全威胁呈现多样化与动态化特征,主要类型包括:恶意软件(如勒索软件、网络钓鱼(通过伪造邮件诱导用户泄露信息)、DDoS攻击(通过海量请求瘫痪目标系统)、APT攻击(高级持续性威胁,针对特定目标长期...

-

苏州市姑苏区俱乐部精酿啤酒批发

发布时间:2026.01.23

苏州市姑苏区俱乐部精酿啤酒批发

发布时间:2026.01.23

作为一家全球化企业,宾利啤酒将社会责任融入品牌基因。在环保领域,其铝罐采用可回收材料,单罐回收率达95%,较玻璃瓶减少70%的碳排放;在公益领域,宾利与中国青少年发展基金会合作,每售出一箱啤酒即捐赠1...

-

苏州宾利啤酒公司

发布时间:2026.01.23

苏州宾利啤酒公司

发布时间:2026.01.23

在东南亚市场,宾利与当地酿酒师合作,开发出具有地方特色的“椰香风味啤酒”。将新鲜的椰浆与啤酒底巧妙融合,酒精度只 2%vol,既保留了啤酒的清爽口感,又增添了浓郁的椰香风味,成为旅游景区的特色饮品,深...

-

江苏工厂网络安全大概费用

发布时间:2026.01.23

江苏工厂网络安全大概费用

发布时间:2026.01.23

加密与认证是网络安全知识的基石技术。加密技术通过算法将明文转换为密文,确保数据在传输或存储过程中不被窃取或篡改。对称加密(如AES)使用相同密钥加密解了密,速度快但密钥管理复杂;非对称加密(如RSA)...

-

无锡网络弱电安防施工标准

发布时间:2026.01.22

无锡网络弱电安防施工标准

发布时间:2026.01.22

随着科技的不断发展,弱电安防系统正朝着集成化的方向发展。集成化安防系统将视频监控、入侵报警、门禁控制、电子巡查等多个子系统进行有机整合,实现信息的共享和联动控制。通过集成化安防系统,管理者可以在一个平...

-

南京计算机网络安全怎么收费

发布时间:2026.01.22

南京计算机网络安全怎么收费

发布时间:2026.01.22

恶意软件是指故意编制或设置的对计算机系统、网络或数据造成损害的软件,包括病毒、蠕虫、木马、间谍软件等。恶意软件的传播途径多种多样,如通过电子邮件附件、恶意网站、移动存储设备等。为了防范恶意软件,需要采...

-

常州商场网络安全有哪些

发布时间:2026.01.22

常州商场网络安全有哪些

发布时间:2026.01.22

供应链攻击通过污染软件或硬件组件渗透目标系统,具有隐蔽性强、影响范围广的特点。典型案例包括:2020年SolarWinds供应链攻击,灰色产业技术人员通过篡改软件更新包,入侵美国相关单位、企业网络;2...