-

常州企业网络安全服务

发布时间:2026.01.21

常州企业网络安全服务

发布时间:2026.01.21

网络安全是保护网络系统、数据及应用免受攻击、破坏、泄露或非法访问的技术与管理体系的总和。其关键内涵涵盖三个层面:一是技术防御,通过防火墙、加密算法、入侵检测等手段构建安全屏障;二是管理规范,制定安全策...

-

宾利伯爵啤酒厂家直销

发布时间:2026.01.20

宾利伯爵啤酒厂家直销

发布时间:2026.01.20

宾利啤酒通过文化赋能提升品牌溢价能力,其关键策略包括“历史故事化”与“场景仪式化”。在历史故事化方面,宾利啤酒将品牌历史与英国贵族文化、德国啤酒节传统相结合,例如在产品手册中强调“宾利伯爵系列灵感源自...

-

常熟工厂数据安全售后服务

发布时间:2026.01.19

常熟工厂数据安全售后服务

发布时间:2026.01.19

除了技术手段外,数据安全还需要加强管理和培训。制定严格的数据管理制度和流程,明确数据的分类、分级和授权管理,确保只有经过授权的人员才能访问敏感数据。同时,还需要加强员工的安全意识培训和教育,提高员工对...

-

南通工厂网络安全

发布时间:2026.01.18

南通工厂网络安全

发布时间:2026.01.18

社交工程是一种利用人性弱点,通过欺骗手段获取敏感信息或访问权限的攻击方式。常见的社交工程攻击包括钓鱼邮件、电话诈骗、假冒身份等。钓鱼邮件通常伪装成合法的机构或个人,诱导用户点击恶意链接或下载恶意附件,...

-

苏州商场网络安全大概价格

发布时间:2026.01.17

苏州商场网络安全大概价格

发布时间:2026.01.17

对于企业而言,网络安全知识的应用是保护企业关键数据和商业秘密、维护企业正常运营的关键。企业应建立完善的网络安全管理制度,明确网络安全责任人和职责分工,制定网络安全策略和应急预案。同时,企业还应加强网络...

-

南通工地弱电安防单位电话

发布时间:2026.01.16

南通工地弱电安防单位电话

发布时间:2026.01.16

运维管理是弱电安防长期稳定运行的保障,需建立“预防-监测-处置”闭环体系。预防措施包括:1. 定期巡检:检查设备状态(如摄像头清洁度、线缆老化情况);2. 固件升级:及时修复安全漏洞(如Log4j漏洞...

-

苏州宾利精酿啤酒哪家好

发布时间:2026.01.16

苏州宾利精酿啤酒哪家好

发布时间:2026.01.16

宾利啤酒并非横空出世,其品牌基因深植于英国宾利集团的百年积淀。作为一家横跨交通、旅游、居住、酒业等多领域的全球化企业,宾利集团自1930年涉足酒业以来,已构建起覆盖葡萄酒、烈酒及精酿啤酒的完整产品线。...

-

苏州宾利伯爵啤酒是哪里产的

发布时间:2026.01.15

苏州宾利伯爵啤酒是哪里产的

发布时间:2026.01.15

宾利伯爵精酿系列以“低嘌呤、高醇厚”为特色,满足特定消费群体的需求。原麦汁浓度10°P,酒精度3.5%vol,通过延长发酵时间,有效降低嘌呤含量,适合尿酸偏高人群适量饮用。在酿造过程中,采用特殊的酵母...

-

苏州姑苏区精酿宾利啤酒全年不断货

发布时间:2026.01.14

苏州姑苏区精酿宾利啤酒全年不断货

发布时间:2026.01.14

作为全球化品牌,宾利啤酒在进入不同市场时,坚持“关键工艺不变,风味因地制宜”的原则。在中国市场,其针对消费者偏好调整配方:将原麦汁浓度从欧洲版的12°P降至10°P,降低甜腻感;增加啤酒花用量,提升苦...

-

江苏计算机网络安全价格

发布时间:2026.01.13

江苏计算机网络安全价格

发布时间:2026.01.13

操作系统是计算机系统的关键软件,其安全性直接影响到整个系统的安全。网络安全知识要求了解操作系统的安全机制,如用户账户管理、权限控制、访问控制列表等。通过合理设置用户权限,限制不同用户对系统资源的访问,...

-

常州商场网络安全系统

发布时间:2026.01.12

常州商场网络安全系统

发布时间:2026.01.12

网络安全知识的普及和应用需要全社会的共同努力。相关单位、企业、学术机构和社会组织应携手合作,共同推动网络安全知识的所有人共建与共享。相关单位应出台相关政策支持网络安全知识的普及和应用;企业应积极履行社...

-

江苏工厂网络安全监控

发布时间:2026.01.11

江苏工厂网络安全监控

发布时间:2026.01.11

AI技术既可用于提升安全能力,也可能被攻击者利用。防御侧,AI可实现自动化威胁检测(如分析网络流量模式识别APT攻击)、智能响应(如自动隔离受传播设备)和漏洞预测(如通过代码分析预判潜在漏洞)。攻击侧...

-

吴中区宾利啤酒市场报价

发布时间:2026.01.11

吴中区宾利啤酒市场报价

发布时间:2026.01.11

作为全球化企业,宾利啤酒将社会责任融入品牌基因。在环保领域,铝罐采用可回收材料,单罐回收率达95%,较玻璃瓶减少70%碳排放;在公益领域,与中国青少年发展基金会合作,每售出一箱啤酒捐赠1元用于乡村教育...

-

昆山医院数据安全供应商

发布时间:2026.01.10

昆山医院数据安全供应商

发布时间:2026.01.10

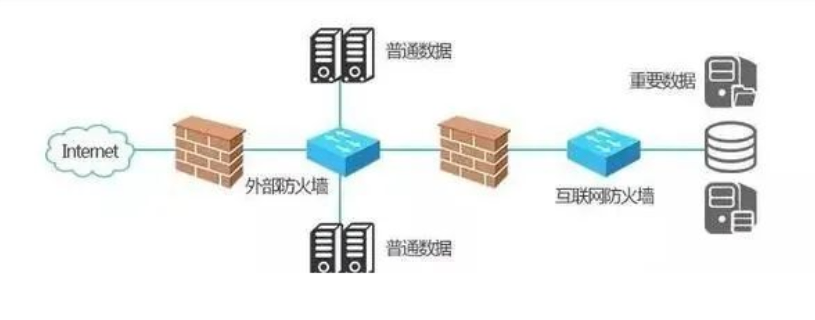

加密技术是保障数据安全的关键技术之一。它通过对数据进行加密处理,使得数据在传输和存储过程中即使被截获也无法被解了密。这可以有效降低数据泄露的风险,保护数据的机密性和完整性。数据备份与恢复是保障数据安全...

-

常州下一代防火墙管理体系建设

发布时间:2026.01.10

常州下一代防火墙管理体系建设

发布时间:2026.01.10

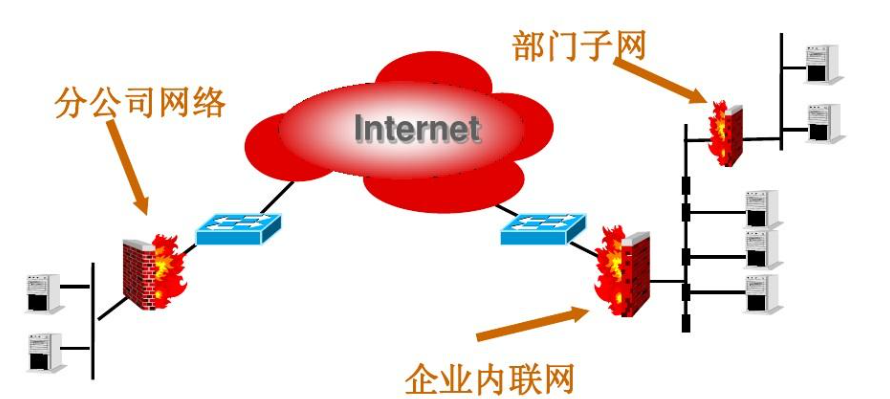

虚拟专门用网络(VPN)是一种在公共网络上建立专门用网络的技术,它通过加密和隧道技术,为用户提供安全的远程访问和数据传输通道。VPN可以分为远程访问VPN和站点到站点VPN两种类型。远程访问VPN允许...

-

南通网络流量控制如何提高

发布时间:2026.01.10

南通网络流量控制如何提高

发布时间:2026.01.10

操作系统是计算机系统的关键软件,其安全性直接影响到整个系统的安全。网络安全知识要求了解操作系统的安全机制,如用户账户管理、权限控制、访问控制列表等。通过合理设置用户权限,限制不同用户对系统资源的访问,...

-

南京信息系统安全价钱

发布时间:2026.01.09

南京信息系统安全价钱

发布时间:2026.01.09

供应链攻击通过污染软件或硬件组件渗透目标系统,具有隐蔽性强、影响范围广的特点。典型案例包括:2020年SolarWinds供应链攻击,灰色产业技术人员通过篡改软件更新包,入侵美国相关单位、企业网络;2...

-

常熟医院数据安全管理系统

发布时间:2026.01.09

常熟医院数据安全管理系统

发布时间:2026.01.09

物理安全是数据安全不可忽视的方面。通过限制对数据中心和服务器机房的访问,可以防止未经授权的物理接触和数据窃取。此外,物理安全措施还包括使用安全锁、监控摄像头和报警系统。在数据安全领域,员工培训和教育至...

-

南京信息系统安全

发布时间:2026.01.09

南京信息系统安全

发布时间:2026.01.09

个人是网络安全知识的之后受益者,需掌握基础防护技能:密码管理:使用密码管理器(如1Password、Bitwarden)生成并存储强度高密码,避免多平台重复使用;启用MFA(多因素认证),结合密码与短...

-

南通网络安全包括哪些

发布时间:2026.01.08

南通网络安全包括哪些

发布时间:2026.01.08

网络安全知识的教育与培训是提升网络安全意识、培养网络安全人才的重要途径。学校、企业和社会机构纷纷开展网络安全知识教育和培训活动,通过开设网络安全课程、举办网络安全讲座、组织网络安全竞赛等形式,普及网络...

-

姑苏区宾利精酿啤酒地摊供货

发布时间:2026.01.08

姑苏区宾利精酿啤酒地摊供货

发布时间:2026.01.08

宾利啤酒自进入市场以来,凭借其优越的品质和独特的品牌魅力,取得了明显的市场表现和众多的荣誉成就。在中国市场,宾利酒业多次获得“中国进口葡萄酒品牌”“中国红酒品牌运营商”“全国进口商”等荣誉,并且在20...

-

浙江无线入侵检测

发布时间:2026.01.08

浙江无线入侵检测

发布时间:2026.01.08

网络安全是保护网络系统、数据及应用免受攻击、破坏、泄露或非法访问的技术与管理体系的总和。其关键内涵涵盖三个层面:一是技术防御,通过防火墙、加密算法、入侵检测等手段构建安全屏障;二是管理规范,制定安全策...

-

苏州学校数据安全产品介绍

发布时间:2026.01.07

苏州学校数据安全产品介绍

发布时间:2026.01.07

访问控制是保护数据安全的重要手段之一。通过身份验证、授权和权限管理等措施,可以限制对数据的访问和使用,确保只有授权的人员可以访问数据。这有助于防止未经授权的访问和非法操作,保护数据的机密性和完整性。数...

-

苏州计算机网络安全费用

发布时间:2026.01.07

苏州计算机网络安全费用

发布时间:2026.01.07

加密技术是保护数据机密性与完整性的关键手段,分为对称加密(如AES、DES)与非对称加密(如RSA、ECC)两类。对称加密使用相同密钥加密与解了密,效率高但密钥管理复杂;非对称加密使用公钥加密、私钥解...

-

姑苏区啤酒夜市地摊供货

发布时间:2026.01.07

姑苏区啤酒夜市地摊供货

发布时间:2026.01.07

宾利啤酒对原料的筛选堪称苛刻,构建起“全球食材库”。水是啤酒的灵魂,宾利选用地下600米的深泉水,经多重过滤后,矿物质含量准确控制在0.2 - 0.5g/L,既保证水质清冽,又避免金属离子对酒体风味的...

-

常熟数据安全管理系统

发布时间:2026.01.06

常熟数据安全管理系统

发布时间:2026.01.06

数据传输安全是数据安全的重要组成部分。在数据传输过程中,需要确保数据的完整性、不可篡改性和保密性。为此,可以采用安全通信协议、VPN(虚拟私人网络)等技术手段来加密传输数据,防止数据被窃取或篡改。同时...

-

常熟公司数据安全平台

发布时间:2026.01.06

常熟公司数据安全平台

发布时间:2026.01.06

数据加密技术是数据安全的关键手段之一。通过对数据进行加密处理,可以防止数据在传输和存储过程中被非法获取和窃取。加密技术可以分为对称加密和非对称加密两种。对称加密使用相同的密钥进行加密和解了密,速度快但...

-

南通公司数据安全承接

发布时间:2026.01.06

南通公司数据安全承接

发布时间:2026.01.06

随着全球化的深入发展,跨境数据流动已成为常态。然而,跨境数据流动也带来了诸多安全风险,如数据被非法获取、滥用或泄露等。为了应对这些风险,我们需要加强跨境数据流动的监管和审查机制,确保数据在跨境流动过程...

-

上海制造业数据安全管理系统

发布时间:2026.01.05

上海制造业数据安全管理系统

发布时间:2026.01.05

数据权限控制是保护数据安全的重要手段之一。通过对不同用户或用户组的权限进行设置,可以确保只有授权用户才能访问和修改数据。这有助于防止数据被非法修改或篡改,保护数据的完整性和可靠性。为了规范数据处理活动...

-

无锡医院数据安全产品介绍

发布时间:2026.01.05

无锡医院数据安全产品介绍

发布时间:2026.01.05

安全教育和培训是提高数据安全意识和技能的重要手段。通过定期的安全教育和培训,可以让员工了解数据安全的重要性和风险点,掌握相关的安全知识和技能,提高数据安全的防范意识和能力。随着技术的不断发展和新型安全...