商机详情 -

西宁第三方代码审计评测机构

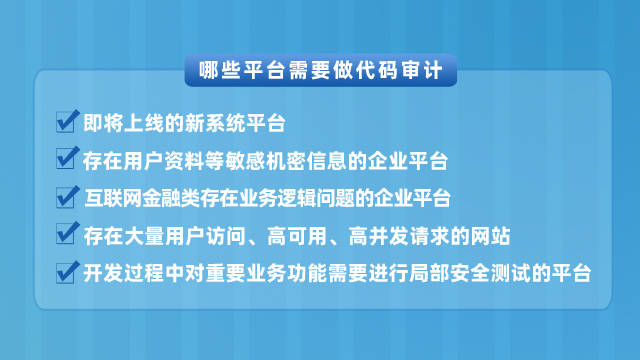

新上线系统对互联网环境的适应性较差,代码审计可以充分挖掘代码中存在的安全缺陷。避免系统刚上线就遇到重大攻击。已运行系统先于黑KE发现系统的安全隐患,提前部署好安全防御措施,保证系统的每个环节在未知环境下都能经得起黑KE挑战。源代码审计与模糊测试区别:在漏洞挖掘过程中有两种重要的漏洞挖掘技术,分别是源代码审计和模糊测试。源代码审计是通过静态分析程序源代码,找出代码中存在的安全性问题;而模糊测试则需要将测试代码执行起来,然后通过构造各种类型的数据来判断代码对数据的处理是否正常,以发现代码中存在的安全性问题。如果需要高级安全工程师参与代码审计,或者要求快速完成,费用也会相应增加。西宁第三方代码审计评测机构

西南实验室(哨兵科技)测试流程1、需求评审:目的是对项目需求进行详细分解,了解测试类型、测试规模复杂程度和可能存在的风险(设施、人员、时间、工具等)。2、合同评审:明确客户要求及目的、检测方法选择、自身能力范围、交付文件及报告要求、合同修改、检测时限、权利及义务等。3、项目建立:客户需要提供软件测试对象,例如:需求文档、设计文档,用户手册、配置文件、安装文件,搭建环境,开发策划书、被测软件程序等相关材料来建立需求基线,进行需求基线测评。4、测试需求分析:技术人员针对本次测试工作所涉及的所有项目基本信息、测试内容的梳理,测试范围的确定,输出测评需求产品进行需求分析。5、测试项目策划:技术人员与客户一同计划详细测试周期、测试地点、人员、设备和环境,并设计各类型的测试方法,从而形成测试计划。6、测试设计和实现:依据测试需求和方案编写测试用例,形成测试说明文档。7、测试执行和回归测试:现场执行测试和回归测试,形客户对项目测试报成测试原始记录表和问题报告单。8、测试总结出具测试报告:整理测试结果,编写测试报告以及编写测试项目总结,并组织报告评审;建立产品基线,项目归档。软件源代码审计价格对于新上线系统,代码审计可以充分挖掘代码中存在的安全缺陷。避免系统刚上线就遇到重大攻击。

测试报告:1)总结(如测试了什么、结论如何等等)2)测试计划、测试用例的变化;3)评估版本信息;4)结果总结(度量、计数);5)测试项通过/未通过准则的评估;6)活动的总结(资源的使用、效率等);7)审批那么测试总结中很关键的是什么呢?主要的就是测试结果及缺陷分析。这部分主要是用图表来展现,比如所有bug的状态图、bug的严重程度状态。1)测试项目名称2)实测结果与预期结果的比较3)发现的问题4)缺陷发现率=缺陷总数/执行测试用例数5)用例密度=缺陷总数/测试用例总数x100%6)缺陷密度=缺陷总数/功能点总数7)测试达到的效果

除了关注安全问题,代码审计还会对代码的规范性、可读性和可维护性进行评估。例如,检查代码是否遵循了良好的编程规范,是否存在冗余代码、重复代码等不良现象,以及代码的结构是否合理,模块划分是否清晰等。编码规范就像是代码世界的 “纪律准则”。代码结构混乱同样是个“麻烦”,函数与模块间耦合度过高,牵一发而动全身,修改一个小功能可能导致整个系统崩溃;缺少必要注释的代码,宛如没有地图的迷宫,后续开发人员难以理解代码意图,排查问题只能盲人摸象,耗时费力。在进行软件安全测试时,应用安全、代码审计、漏洞扫描和渗透测试成为信息安全领域的四大重要环节。

静态代码审计主要通过分析代码的语法结构、逻辑关系等,发现代码中的潜在问题,无需运行代码即可完成。它主要依靠人工审查与自动化工具相结合的方式。代码审计人员会逐行研读代码,凭借深厚的技术功底和丰富经验,去挖掘诸如缓冲区溢出、权限滥用等潜在问题。静态代码分析工具包括Fortify Static Code Analyzer、Coverity、SonarQube、Checkmarx等。通过使用工具,可以依据预设的海量规则集,快速扫描源代码,能揪出未初始化变量、硬编码敏感信息等隐患,还能依据行业标准评估代码质量,确保其符合安全规范。跨站脚本攻击是指攻击者通过注入恶意脚本来窃取用户数据或进行其他恶意操作。南宁代码审计检测机构

完成代码审计后,哨兵科技会出具一份详细的审计报告。报告会对软件的整体安全状况和代码质量进行评估。西宁第三方代码审计评测机构

动态代码审计则是在软件运行时进行,通过模拟各种攻击场景和用户操作,检测软件在实际运行过程中的安全性和性能表现,能够发现一些静态审计难以发现的问题。其中模糊测试是它的测试手段之一,通过向程序输入大量随机、异常或精心构造的数据,刺激代码,让那些隐藏极深、只有在特定输入下才会暴露的漏洞,如SQL注入、跨站脚本攻击漏洞等。入侵测试更是模拟黑帽攻击手法,从外部尝试突破系统防线,验证漏洞是否可被利用,像模拟黑帽子利用系统登录处的验证码绕过漏洞,尝试非法登录,以此检测系统安全性。西宁第三方代码审计评测机构