-

昆明身份认证系统网络安全应急预案

发布时间:2025.12.19

昆明身份认证系统网络安全应急预案

发布时间:2025.12.19

网络安全既指计算机网络安全,又指计算机通信网络安全。安全的基本含义:客观上不存在威胁,主观上不存在恐惧。即客体不担心其正常状态受到影响。可以把网络安全定义为:一个网络系统不受任何威胁与侵害,能正常地实...

-

AIDC模块化机房怎么样

发布时间:2025.12.18

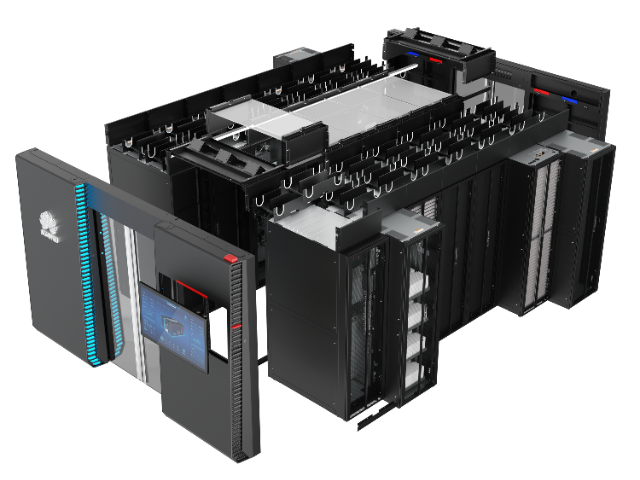

AIDC模块化机房怎么样

发布时间:2025.12.18

模块化机房是一种基于模块化设计理念的数据中心解决方案,将传统的数据中心建设方式改为工厂化生产、模块化设计、现场组装的方式,以便更快速、高效、灵活地满足客户的需求。模块化机房通常由预制的模块组成,这些模...

-

昆明金融企业网络安全防护措施

发布时间:2025.12.17

昆明金融企业网络安全防护措施

发布时间:2025.12.17

全球经济日益融合这方面的关键因素包括跨国公司的兴起、民族特性的弱化(比如在欧盟范围之内)、互联网的发展,以及对低工资国家的网上工作外包。对信息战及运作的影响:互联网、私人网络、虚拟私人网络以及多种其他...

-

海口信息网络安全测评

发布时间:2025.12.16

海口信息网络安全测评

发布时间:2025.12.16

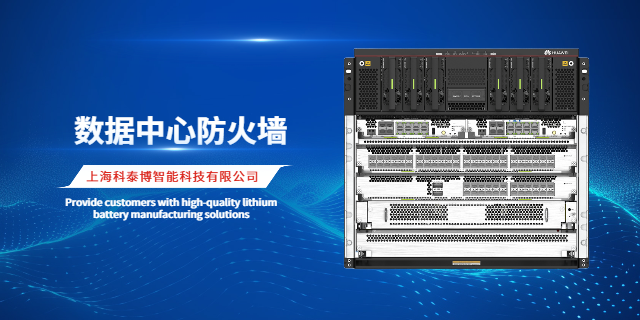

网络安全设备大揭秘:在网络安全领域,防火墙、网闸、堡垒机、网关和态势感知设备各司其职,共同守护网络的安全。虽然它们都是网络安全工具,但各自的功能和应用场景却大相径庭。让我们一起来揭开这些设备的神秘面纱...

-

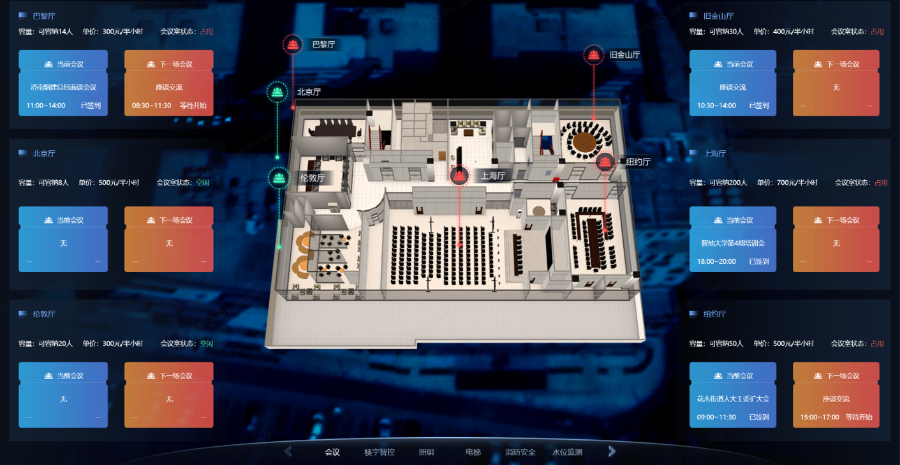

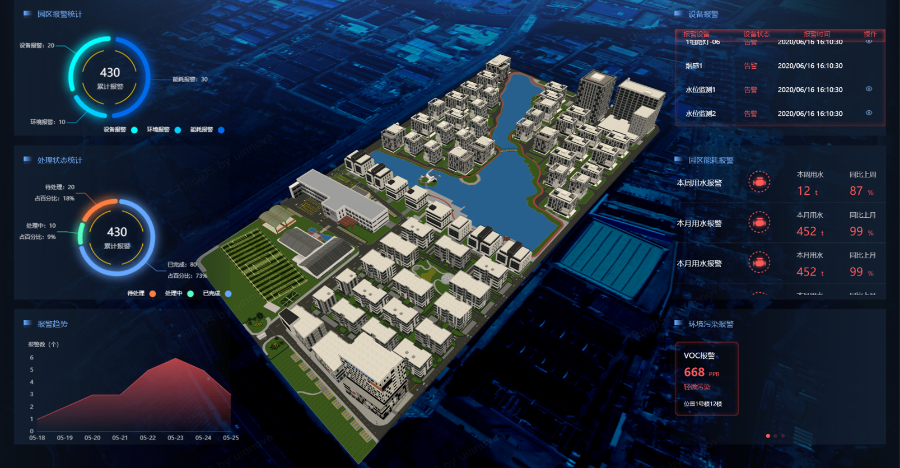

楼宇弱电系统

发布时间:2025.12.15

楼宇弱电系统

发布时间:2025.12.15

弱电智能化工程涵盖:综合布线系统:信息的传输带。综合布线系统就像是建筑物内的信息高速公路。无论是语音、数据还是图像设备,都需要通过这个系统进行传输和交换。没有它,我们的生活将回到原始的通讯方式,效率大...

-

重庆工控系统网络安全测评

发布时间:2025.12.14

重庆工控系统网络安全测评

发布时间:2025.12.14

全方面防网攻,必看措施!网络安全是个大问题,尤其是随着互联网的普及,我们每天都在与各种网络风险打交道。为了保护自己和企业的网络安全,我们需要从多个方面入手。下面,我就来聊聊如何在个人、企业和技术层面上...

-

弱电智能化公司简介

发布时间:2025.12.13

弱电智能化公司简介

发布时间:2025.12.13

停车库管理系统(CPS)在大型公共停车库内设停车库管理系统。采用远距离非接触智能卡自动收费。在出入口设置读卡器和档车器、系统控制器、计算机、收款机、显示屏等。该系统可以和BAS系统联网。通讯设备(IC...

-

西安事业单位网络安全解决方案

发布时间:2025.12.12

西安事业单位网络安全解决方案

发布时间:2025.12.12

信息安全:定义:为数据处理系统建立和采用的技术、管理上的安全保护,为的是保护计算机硬件、软件、数据不因偶然的或恶意的原因而遭到破坏、更改、泄露。解释:信息安全的范畴更为普遍,它涵盖了从信息的产生、存储...

-

兰州智能化弱电系统集成项目

发布时间:2025.12.11

兰州智能化弱电系统集成项目

发布时间:2025.12.11

弱电智能化系统集成的注意事项:在进行弱电智能化系统集成时,需要注意以下几个方面:前期规划与需求分析:这是整个项目的基石。在项目启动之初,应充分了解业主的需求和期望,明确工程的目标和功能。同时,要对工程...

-

广州厂区智能化弱电系统集成报价

发布时间:2025.12.11

广州厂区智能化弱电系统集成报价

发布时间:2025.12.11

由于弱电系统的引入,使建筑物的服务功能较大程度上扩展,增加了建筑物与外界的信息交换能力。弱电智能化是指利用低电压、小电流的信号系统和设备,通过先进的信息技术、自动化技术和通信技术等,实现对建筑物、设...

-

合肥学校智能化弱电系统集成包括哪些项目

发布时间:2025.12.10

合肥学校智能化弱电系统集成包括哪些项目

发布时间:2025.12.10

弱电工程智能化项目的实施步骤:安装调试:安装调试是弱电工程智能化项目的主要步骤。它需要根据系统选型的结果,对系统进行安装调试和测试,确保系统的正常运行和性能达标。安装调试需要充分考虑系统的稳定性和可靠...

-

福州安防智能化弱电系统集成报价

发布时间:2025.12.09

福州安防智能化弱电系统集成报价

发布时间:2025.12.09

智能住宅的功能自然远不止这些,一般认为具备下列四种功能的住宅为智能住宅:①安全防卫自动化系统。②身体保健及文化、娱乐自动化系统。③信息管理自动化系统。④食物烹调自动化系统。家庭活动自动化指家务、管理、...

-

福州学校网络安全法律法规

发布时间:2025.12.09

福州学校网络安全法律法规

发布时间:2025.12.09

下面给出的5大基本安全方案,如果结合得当,将能够有效地制止针对企业的数据、网络和用户的攻击,会比当今市场上任何5种安全技术的结合都要好。尽管市场上还有其他很多非常有用的安全解决方案,但如果要选出5个较...

-

石家庄加密系统网络安全认证

发布时间:2025.12.09

石家庄加密系统网络安全认证

发布时间:2025.12.09

安全电子交易协议SET。SET协议用于划分与界定电子商务活动中消费者、网上商家、交易双方银行、银行卡组织之间的权利义务关系,给定交易信息传送流程标准。SET主要由三个文件组成,分别是SET业务描述、S...

-

医院智能化弱电系统集成平台

发布时间:2025.12.08

医院智能化弱电系统集成平台

发布时间:2025.12.08

弱电系统集成的应用领域:1. 智能建筑:智能建筑是弱电系统集成的主要应用领域之一。通过集成安防监控、通信网络、楼宇自控等子系统,智能建筑可以实现对建筑物内部环境、设备、人员等的全方面监控和管理,提高建...

-

智能楼宇智能化系统

发布时间:2025.12.08

智能楼宇智能化系统

发布时间:2025.12.08

安全防范系统:设立闭路电视监视系统、出入口管理及周界报警、人员出入控制设备、保安巡逻设备及可视电话门铃等多种安全防范系统。(1)闭路电视监视系统(CCTV)在小区主要出入口、小区周界和重要大楼的主要出...

-

杭州本地智能化弱电系统集成建设

发布时间:2025.12.08

杭州本地智能化弱电系统集成建设

发布时间:2025.12.08

弱电工程智能化项目的普遍应用与未来发展趋势。弱电工程智能化项目在现代建筑中得到了普遍应用。它可以应用于商业建筑、住宅建筑、工业建筑等多个领域,提高建筑的能效、安全性和舒适度。未来,随着物联网技术、人工...

-

杭州楼宇智能化弱电系统集成商

发布时间:2025.12.08

杭州楼宇智能化弱电系统集成商

发布时间:2025.12.08

云台镜头控制系统:云台镜头控制系统主要由云台和控制器组成。用于完成在监控中心遥控摄像机的观测位置的变动和观测点图像的放大、缩小处理。信号传输系统:在本系统中信号传输系统主要包括电源信号的传输、视频信号...

-

广州加密系统网络安全厂商

发布时间:2025.12.07

广州加密系统网络安全厂商

发布时间:2025.12.07

2020年6月1日,由国家互联网信息办公室、国家发改委、工业和信息化部、公安部等12个部门联合发布的《网络安全审查办法》,从6月1日起实施。2022年1月,国家互联网信息办公室等十三部门修订发布《网络...

-

杭州酒店智能化弱电系统集成工程

发布时间:2025.12.07

杭州酒店智能化弱电系统集成工程

发布时间:2025.12.07

面临的挑战与应对策略:尽管弱电系统集成在未来智能化发展中具有重要地位和作用,但仍然面临着一些挑战:1. 技术更新迭代快:随着技术的不断发展,弱电系统集成所涉及的技术和设备也在不断更新迭代。这要求系统必...

-

上海学校智能化弱电系统集成公司

发布时间:2025.12.07

上海学校智能化弱电系统集成公司

发布时间:2025.12.07

在常用的建筑弱电系统中,电话通信系统和计算机局域网系统的功能及使用的硬件设备各不相同,但其网络拓扑结构、信息点的布置原则相同,并且可以使用相同的传输介质和接插件,所以可将两个系统的布线综合为一个布线系...

-

西安事业单位网络安全认证

发布时间:2025.12.06

西安事业单位网络安全认证

发布时间:2025.12.06

数据库信息:在数据库中,既有敏感数据又有非敏感数据,既要考虑安全性又要兼顾开放性和资源共享。所以,数据库的安全性,不仅要保护数据的机密性,重要的是必须确保数据的完整性和可用性,即保护数据在物理上、逻辑...

-

济南空间网络安全应急预案

发布时间:2025.12.06

济南空间网络安全应急预案

发布时间:2025.12.06

市场规模:据国际网络安全研究报告显示,2014年全球网络安全市场规模有望达到956亿美元(约合人民币5951.3亿元),并且在未来5年,年复合增长率达到10.3%,到2019年,这一数据有望触及155...

-

石家庄网络安全技术

发布时间:2025.12.06

石家庄网络安全技术

发布时间:2025.12.06

网络道德规范:计算机网络是一把“双刃剑”,它给我们工作、学习和生活带来了极大便利,人们可以从中得到很多的知识和财富。但如果不正确使用,也会对青少年带来危害,主要体现在网络谣言、网络诈骗、网络犯罪等。那...

-

天津网络安全测评

发布时间:2025.12.05

天津网络安全测评

发布时间:2025.12.05

三者的联系:目标一致:网络安全、信息安全和数据安全的较终目标都是保护信息资产的安全,防止信息泄露、篡改和破坏,确保业务的连续性和稳定性。相互依存:网络是信息和数据传输的载体,网络安全是信息安全和数据安...

-

上海学校智能化弱电系统集成排行榜

发布时间:2025.12.05

上海学校智能化弱电系统集成排行榜

发布时间:2025.12.05

相关产品关联:在弱电智能化系统集成中,千帆大模型开发与服务平台可以发挥重要作用。该平台提供了丰富的开发工具和资源,可以帮助开发人员快速构建和部署智能化系统。通过利用该平台,可以更加高效地实现弱电智能化...

-

杭州场馆智能化弱电系统集成技术方案

发布时间:2025.12.05

杭州场馆智能化弱电系统集成技术方案

发布时间:2025.12.05

弱电智能化子系统概览:1. 通讯系统,通讯系统包括语音交换机、数字电话等,为建筑内部提供稳定的语音通信服务。随着技术的发展,IP电话、视频会议等新型通讯方式也逐渐融入通讯系统之中。2. 消防系统,消防...

-

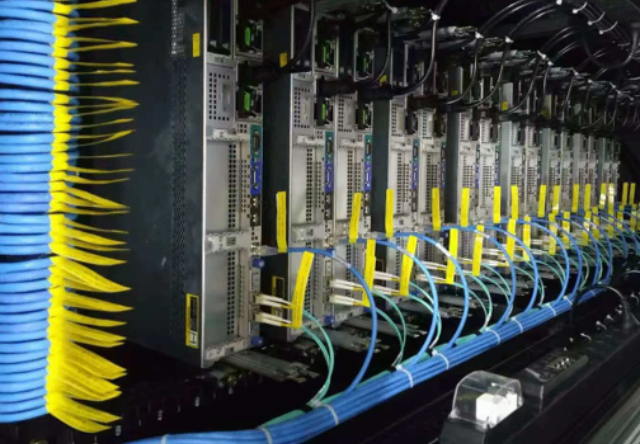

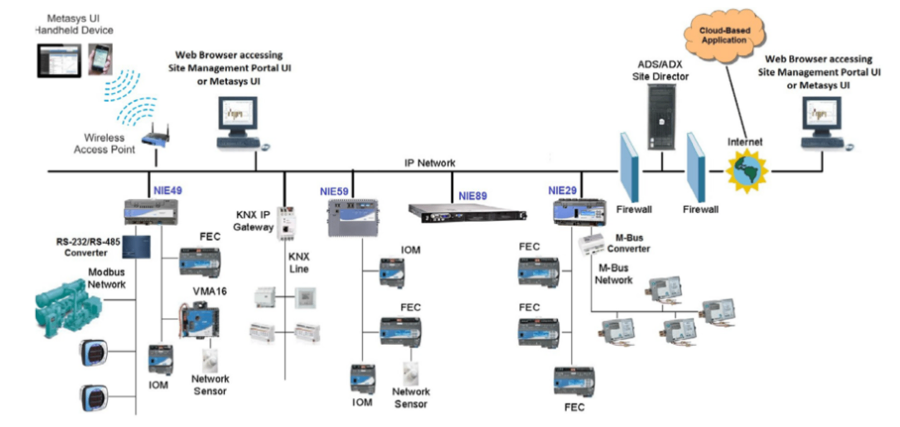

长沙机房智能化弱电系统集成施工

发布时间:2025.12.04

长沙机房智能化弱电系统集成施工

发布时间:2025.12.04

建筑弱电系统一般可分为通信自动化系统(CA——Communication Automation System)、办公自动化系统(OA——Office Automation System)、楼宇自动化系...

-

空间网络安全测评

发布时间:2025.12.04

空间网络安全测评

发布时间:2025.12.04

六大功能:·终端管理:包括对设备、外设、程序及上网行为的控制。此部分功能实现对Window终端的全方面控制,·网络管理:此部分功能实现对内网运行的控制,包括对网络端口、网络浏览的控制。·安全审计:此部...

-

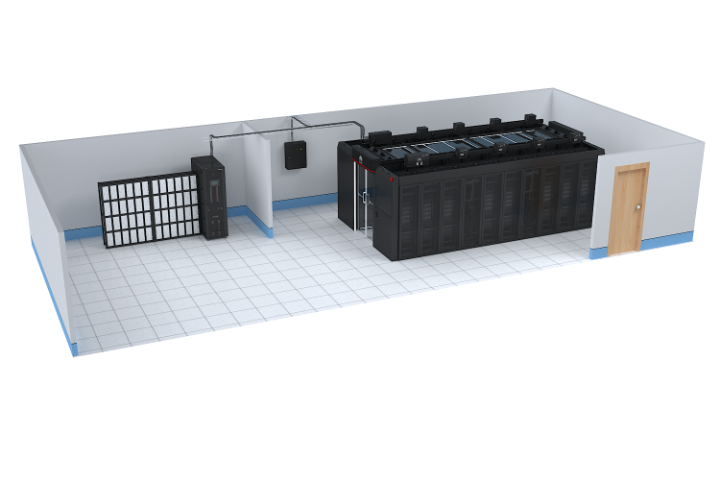

上海模块化机房哪家好

发布时间:2025.12.04

上海模块化机房哪家好

发布时间:2025.12.04

尽管如此,随着技术的不断进步和市场的日益成熟,模块化机房的优势将更加明显,其在数据中心建设中的应用也将越来越普遍。未来,我们可以预见,模块化机房将在智能化、绿色化、自动化等方面取得更多突破,为信息技术...